اكتشف المطور Max Kellermann ثغرة أمنية كبيرة في Linux kernel 5.8. ووفقا للنتائج التي توصل إليها، فإن هذا الخطأ يؤثر أيضا على الإصدارات الأحدث منه. وتؤثر الثغرة التي أطلق عليها المطور اسم Dirty Pipe، على جميع الأجهزة التي تعمل بنظام تشغيل يعتمد على نواة Linux، مثل androidالهواتف الذكية والأجهزة اللوحية أو مكبرات الصوت الذكية Google Home أو أجهزة Chromebook. يسمح الخلل لتطبيق ضار بعرض جميع الملفات الموجودة على جهاز المستخدم دون موافقته المسبقة، ولكن قبل كل شيء، فإنه يمنح المتسللين الفرصة لتشغيل تعليمات برمجية ضارة على هواتفهم الذكية أو الأجهزة اللوحية، على سبيل المثال، وبالتالي السيطرة عليها.

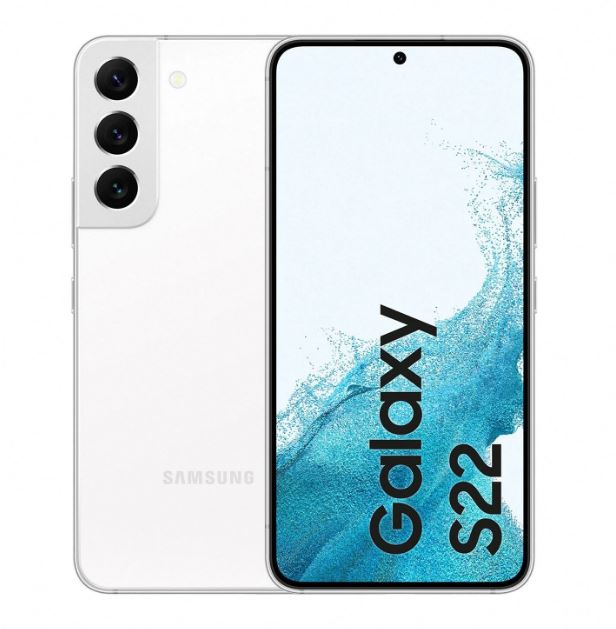

وفقًا لمحرر Ars Technica، رون أماديو، فإن الرقم هو androidعدد الأجهزة المتأثرة بهذه الثغرة الأمنية صغير جدًا. وذلك لأن معظم الهواتف والأجهزة اللوحية بها Androidيعتمد em على إصدار أقدم من Linux kernel. وكما اكتشف، فإن الخطأ يؤثر فقط على الهواتف الذكية التي يتم تسويقها بها Androidم 12. ومن بينها على سبيل المثال هاتف Pixel 6/ 6 Pro، ممن لهم البحث X5, Realme 9 Pro +، ولكن أيضًا رقمًا Samsung Galaxy S22 على الهاتف Galaxy S21FE.

يمكن أن تكون مهتمًا بـ

أسهل طريقة لمعرفة ما إذا كان جهازك عرضة للخطأ هي إلقاء نظرة على إصدار Linux kernel الخاص به. يمكنك القيام بذلك عن طريق الفتح الإعدادات -> حول الهاتف -> إصدار النظام Android -> إصدار النواة. والخبر السار هو أنه حتى الآن لا يوجد ما يشير إلى أن المتسللين قد استغلوا الثغرة الأمنية. وبعد إخطار المطور، أصدرت Google تصحيحًا لحماية الأجهزة المتأثرة من الخطأ. ومع ذلك، لا يبدو أنه قد وصل إلى جميع الأجهزة المتأثرة حتى الآن.